Take control of endpoint security

Ninja gives you complete control over end-user devices, enabling you to set the foundation for endpoint security. Manage applications, remotely edit registries, deploy scripts, and mass configure devices to promote endpoint security. Easily install Ninja and prevent end-users from uninstalling the agent (maliciously or out of ignorance) so you always retain visibility and control.

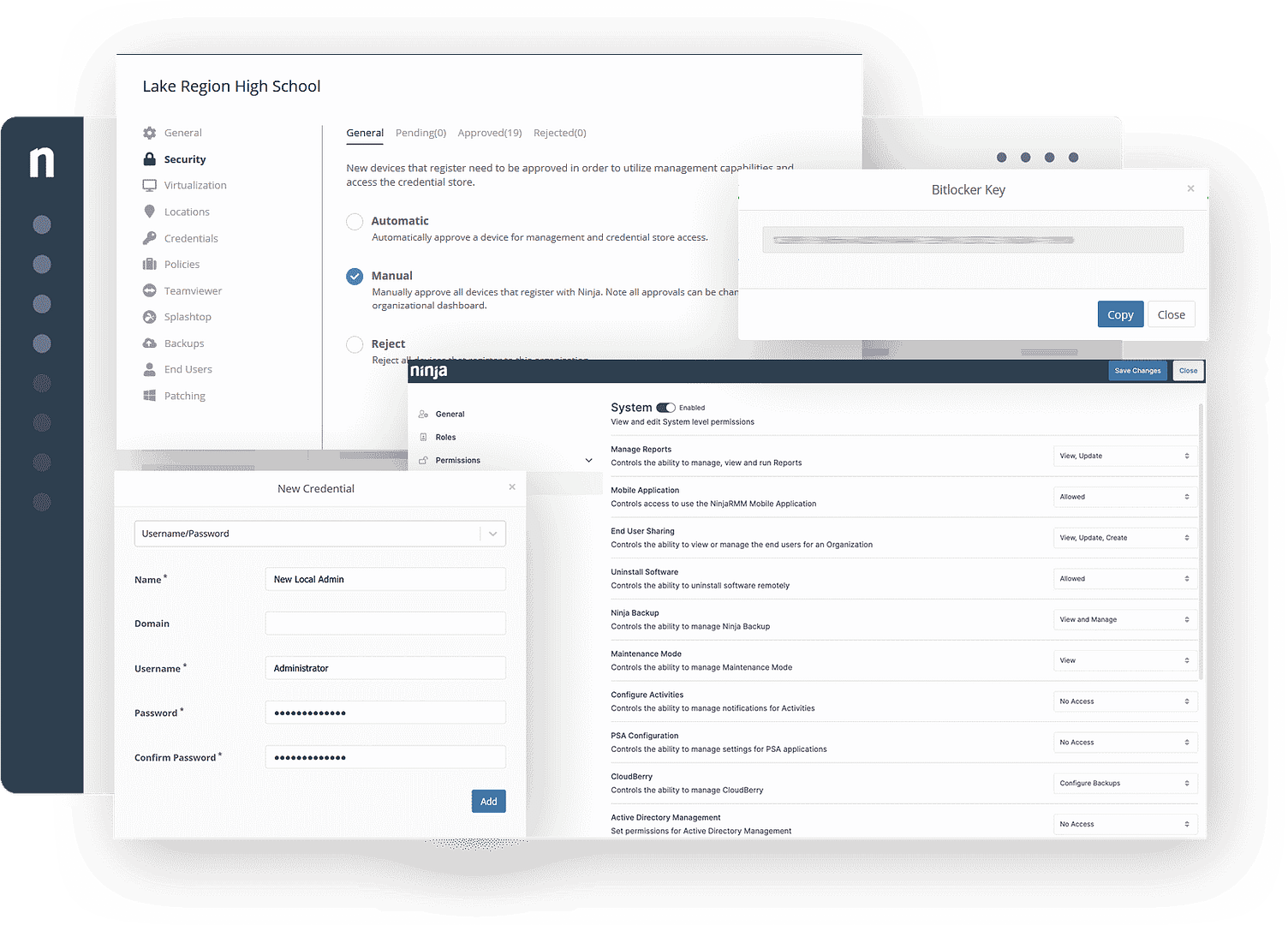

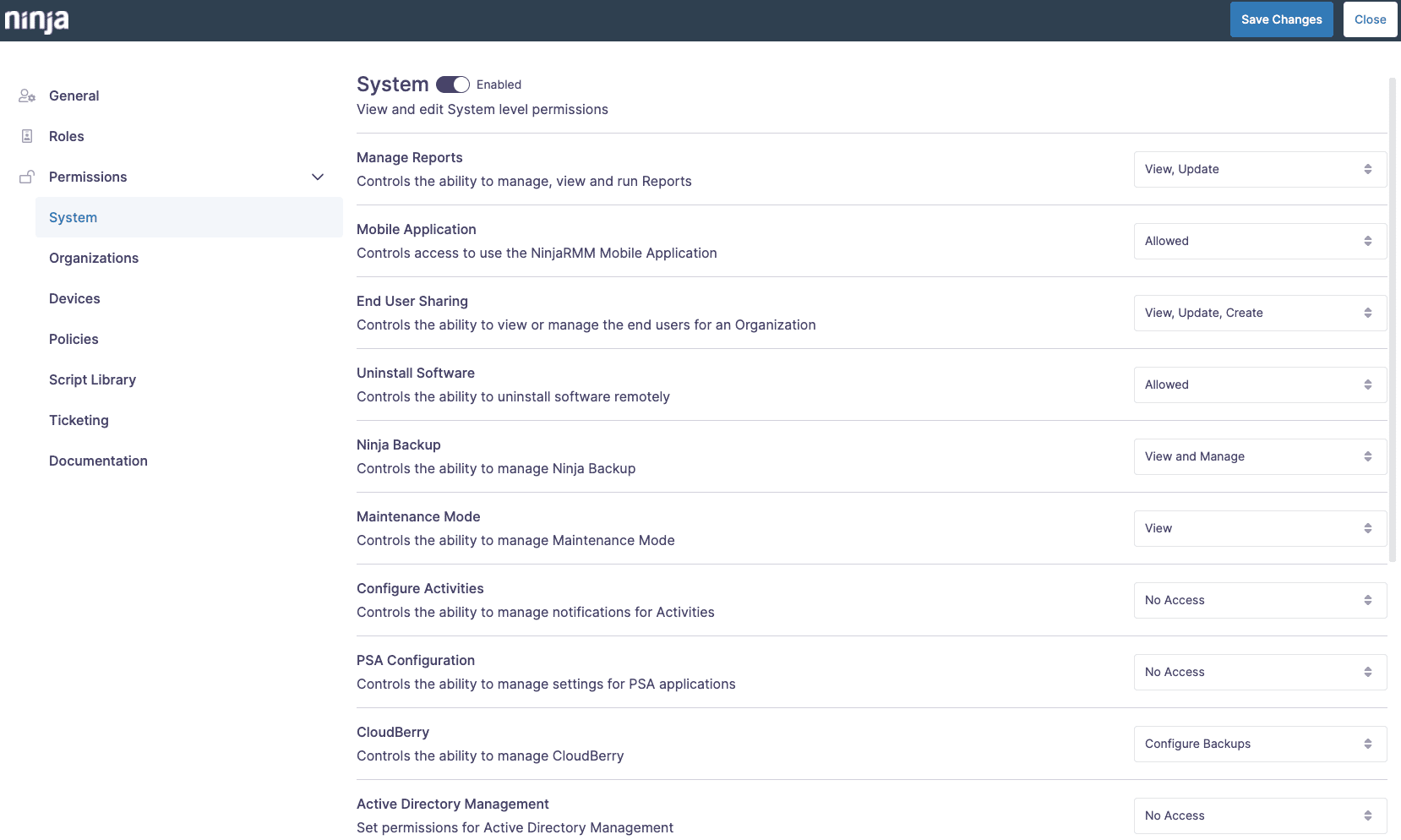

Role Based Access Controls

Ensure your technicians have exactly the access they need, and you have the ability to manage that access at scale with Ninja’s user permissions and role-based system. Utilize roles to determine which organizations, features, and functionalities your users have access to. And to get even more granular, use permissions ranging from “no access” to “view, update, create, and delete” to personalize each technician’s access across a variety of areas.

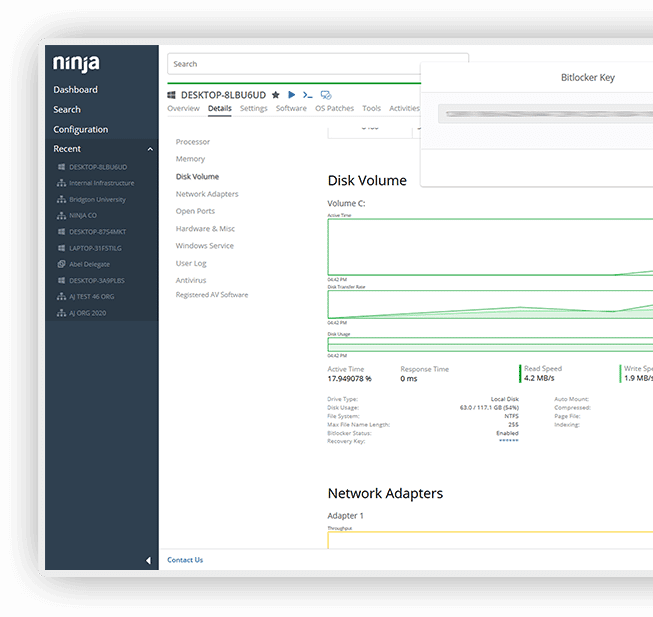

Monitor and manage drive encryption

Ensure the data users keep on their devices stays secure with drive encryption. Monitor Bitlocker and FileVault drive encryption status, encrypt unencrypted drives, and collect Bitlocker encryption keys automatically with our built-in drive encryption management tools.

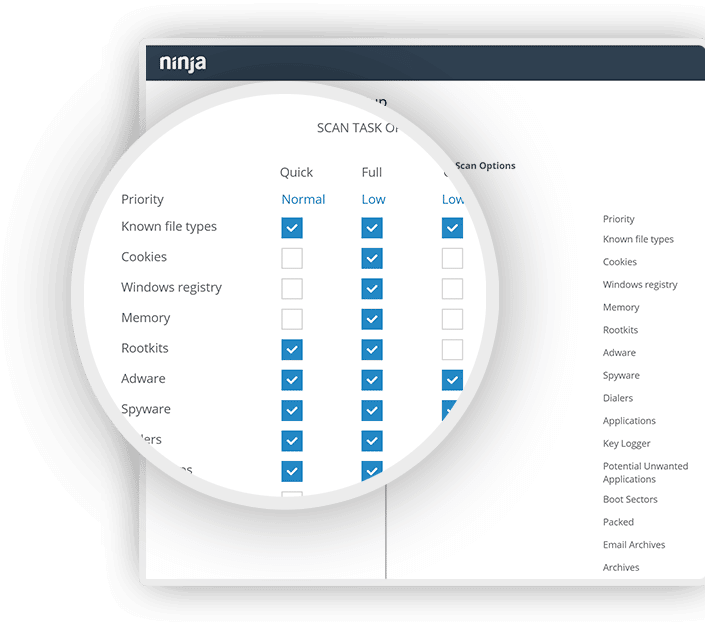

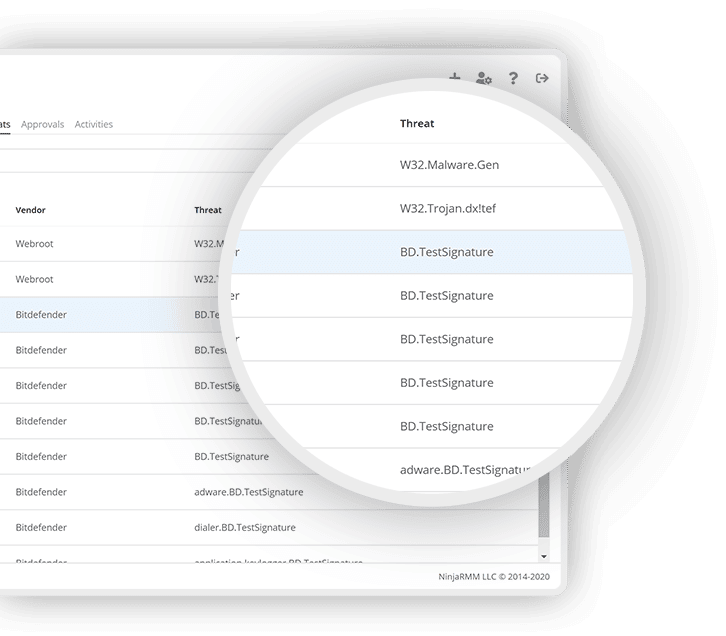

Manage your antivirus product in NinjaOne

Automatically install and manage endpoint protection by configuring when and how your antivirus runs or run ad-hoc scans on individual devices. You have granular control over scan options, schedules, and exclusions. The full power of your antivirus is within your control.

with Jeremy Ailes, Director of Technical Platforms and Operations

“Ninja helps us be able to update the software that needs admin privileges without having to remote into each machine and input an admin password. This has been a great benefit with everyone working from home, not everyone is an admin on their machine.”

Braden Vawdrey, System Administrator, Jane

“NinjaOne [monitors] our computers health, keeps our tech inventory up to date, gathers information needed for major network changes, and boosts the security of our entire system.”

Brandon Feole, IT, Gaishin Manufacturing

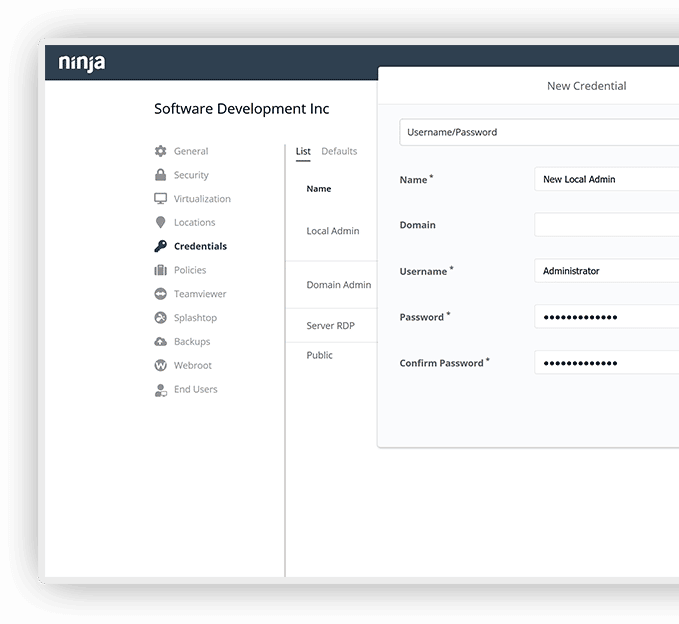

Store and inject credentials for patching, scripting, and remote access

Keep credentials secure while enabling your entire team to use them with the NinjaOne credential exchange. Store administrative credentials at the device or organization level and automatically inject them seamlessly when deploying patches, running scripts, or connecting to a device via RDP.

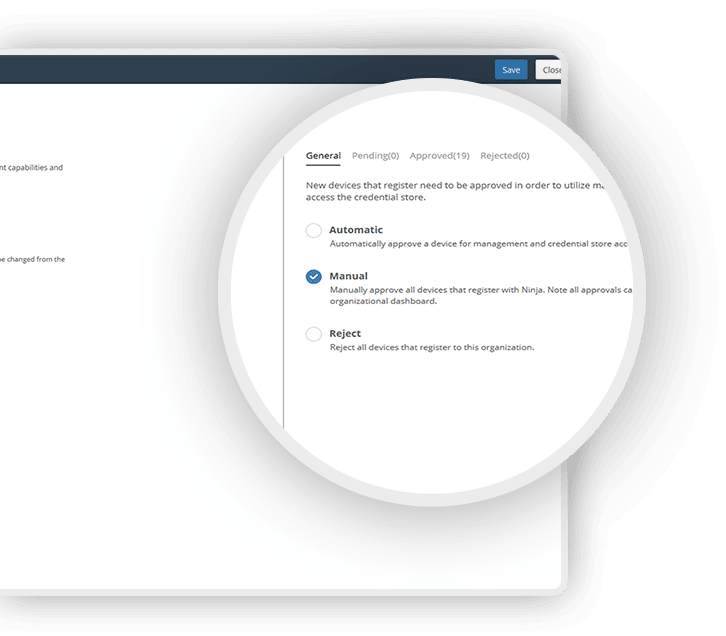

Identify and remove rogue endpoints

NinjaOne’s node approval feature improves your onboarding workflow with automatic device approval. Post-onboarding new device approval can be set to manual to eliminate unauthorized machines and their operators from leveraging NinjaOne’s internal key and credential exchange for a remote attack.

Endpoint Security FAQs

What is meant by endpoint security?

What are the types of endpoint security?

NinjaOne endpoint security includes drive encryption, password management, device approval, antivirus management, and more. Manage applications, remotely edit registries, deploy scripts, and mass configure devices to promote endpoint security.

Is endpoint security an antivirus?

Related resources

Endpoint Security for Windows

Endpoint Security for Linux

Endpoint Security for macOS

Ready to become an IT Ninja?

Learn how NinjaOne can help you simplify IT operations.